Conception et sécurisation d’une infrastructure VPS virtualisée sous Linux

Introduction / Contexte

Dans le cadre de mes projets personnels, j’ai conçu et sécurisé une infrastructure VPS sous Linux afin d’héberger plusieurs services web tout en garantissant la sécurité et la disponibilité de l’infrastructure.

L’objectif était de mettre en place une architecture complète permettant de gérer des conteneurs, sécuriser les accès, héberger des services web et superviser l’état du serveur.

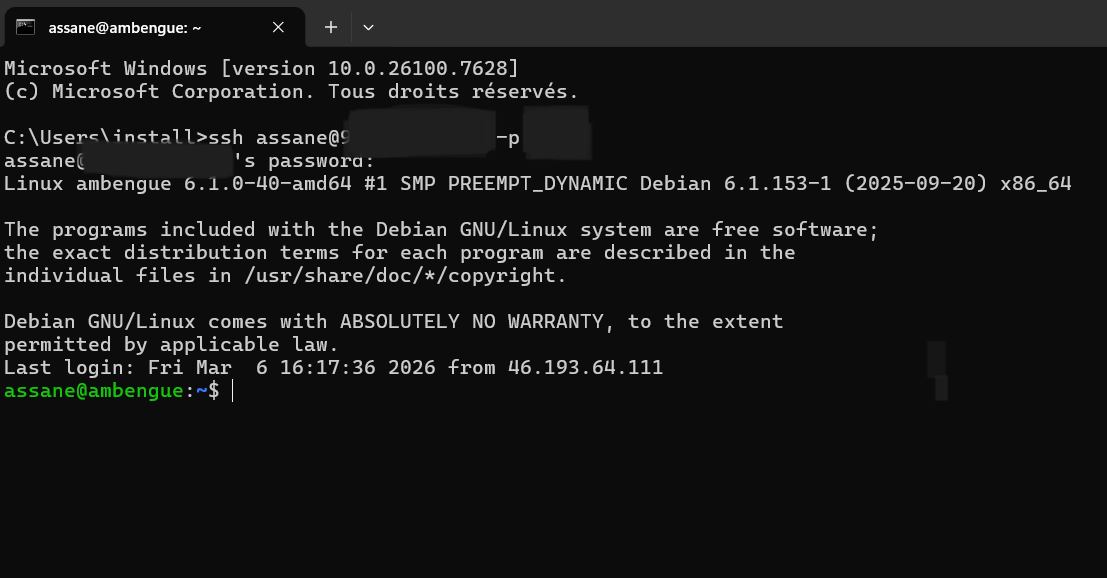

Mise en place du serveur VPS

- Installation et configuration du serveur Linux sur le VPS

- Configuration réseau et accès distant

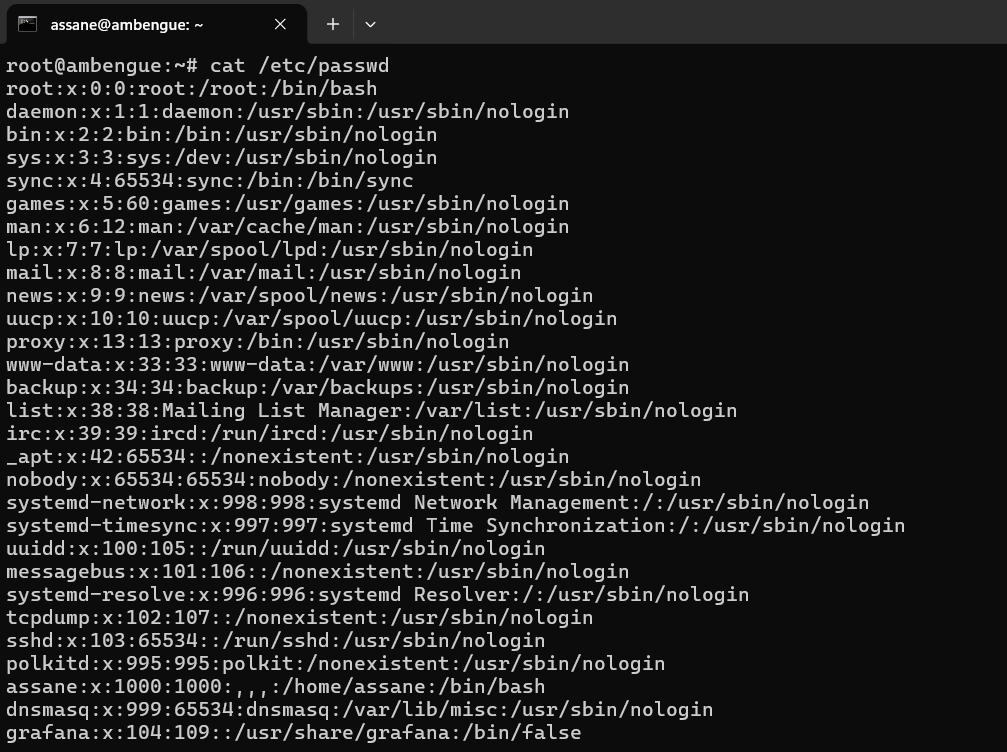

- Configuration des utilisateurs système

- Préparation de l’environnement pour l’hébergement de services

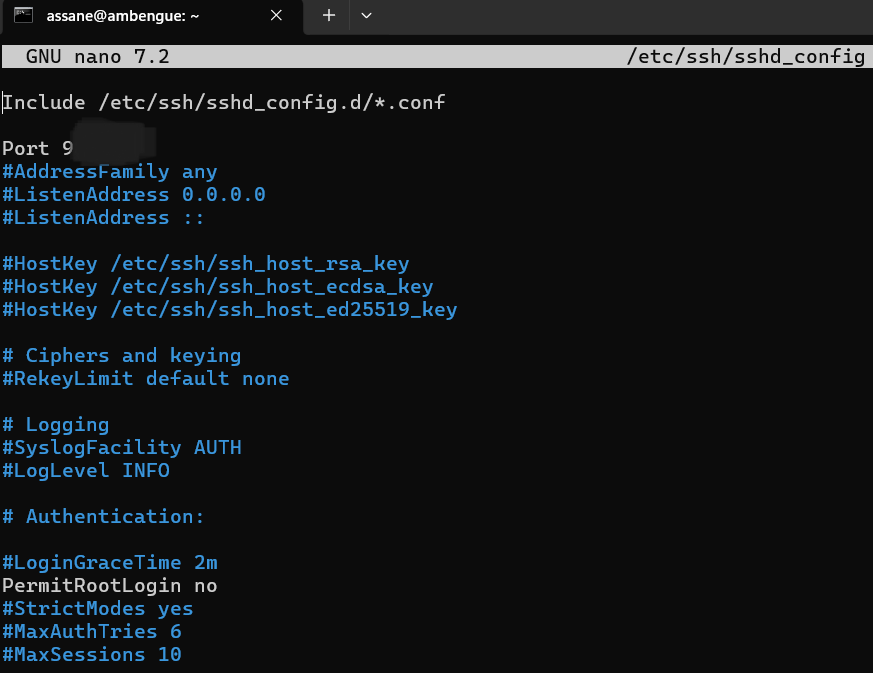

Sécurisation du serveur

- Désactivation de la connexion SSH root

- Changement du port SSH

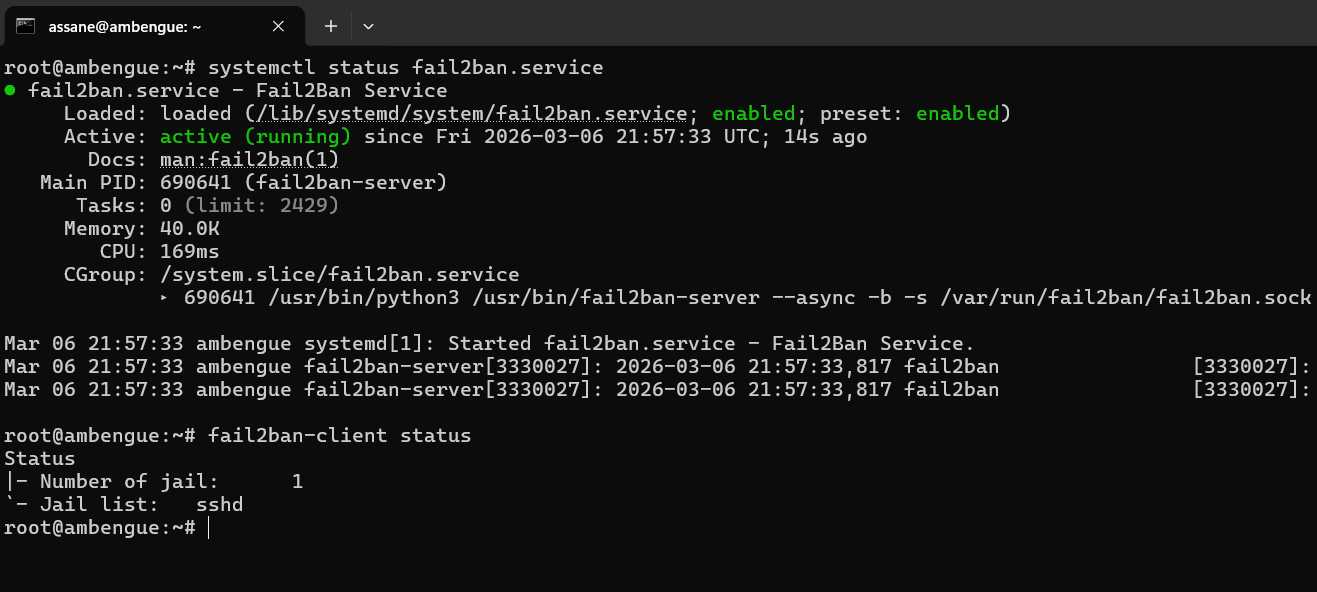

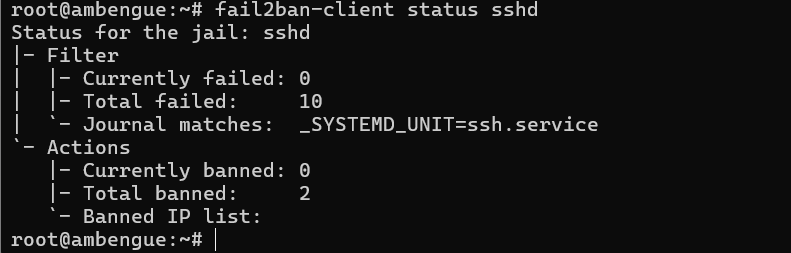

- Installation de Fail2ban pour bloquer les attaques brute force

- Mise en place de règles de sécurité avec IPSet

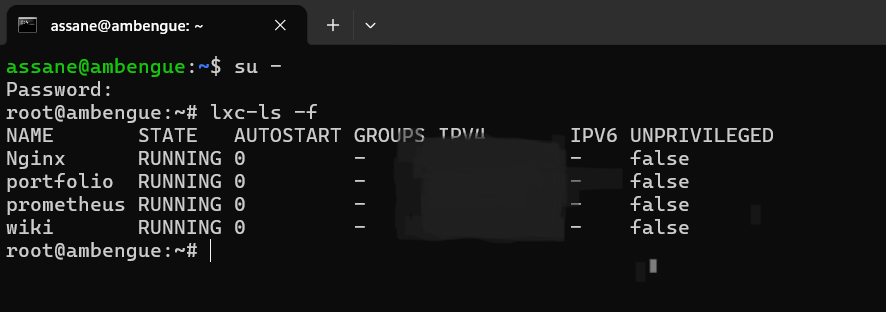

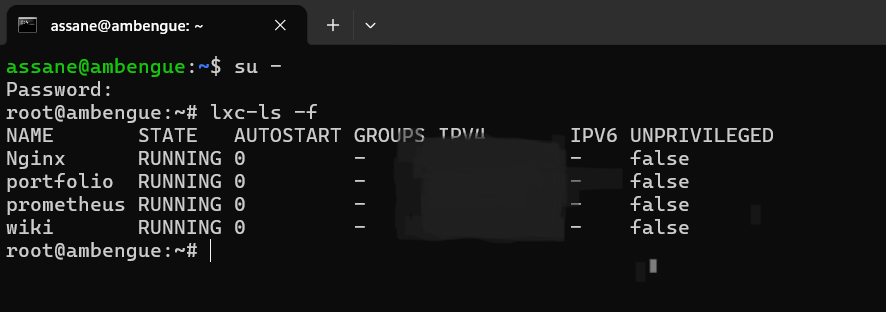

Virtualisation avec LXC

- Déploiement de conteneurs LXC

- Isolation des services dans différents conteneurs

- Gestion des ressources du serveur

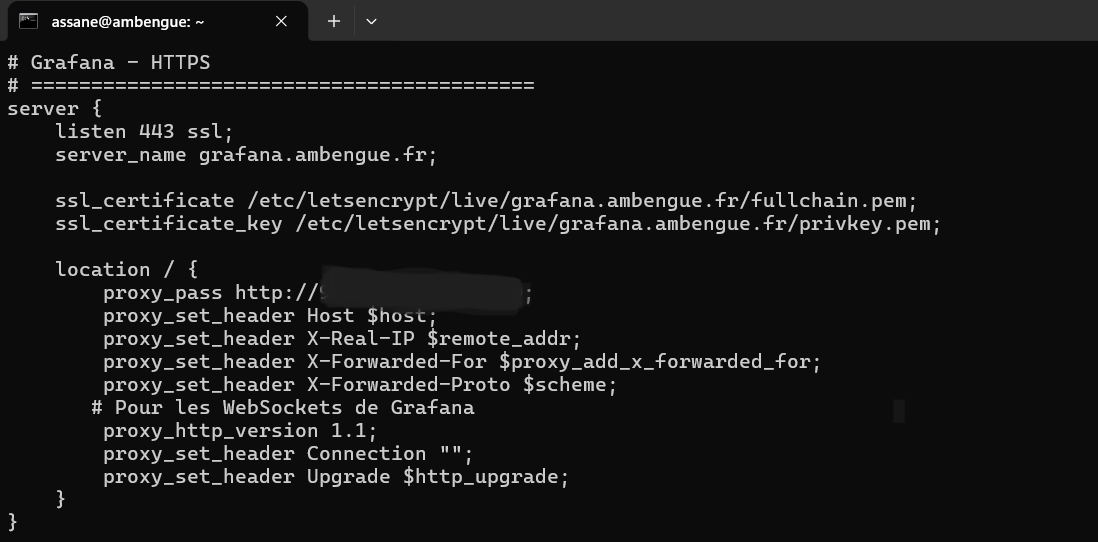

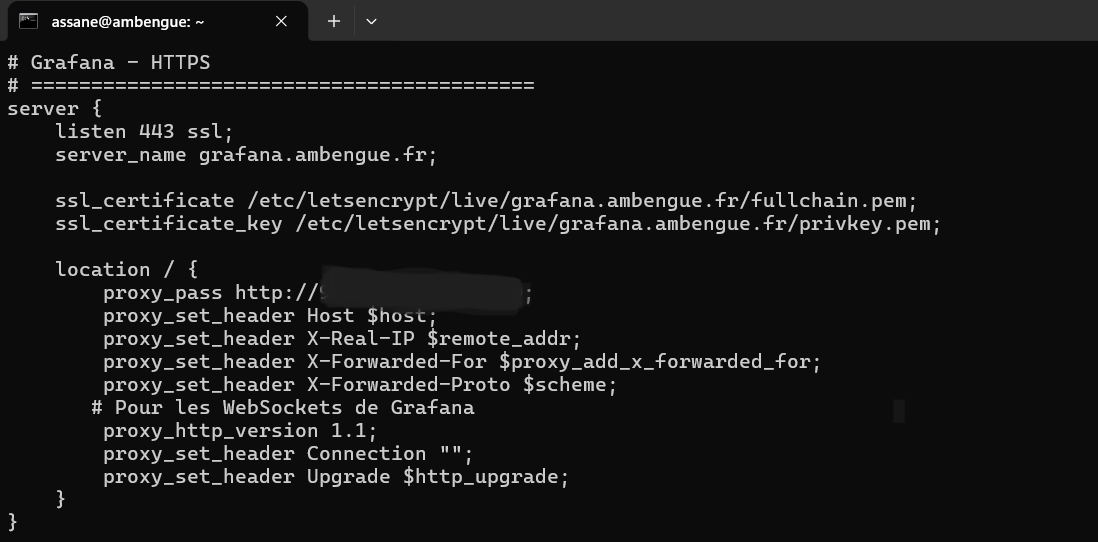

Mise en place d’un reverse proxy sécurisé

- Configuration d’un reverse proxy

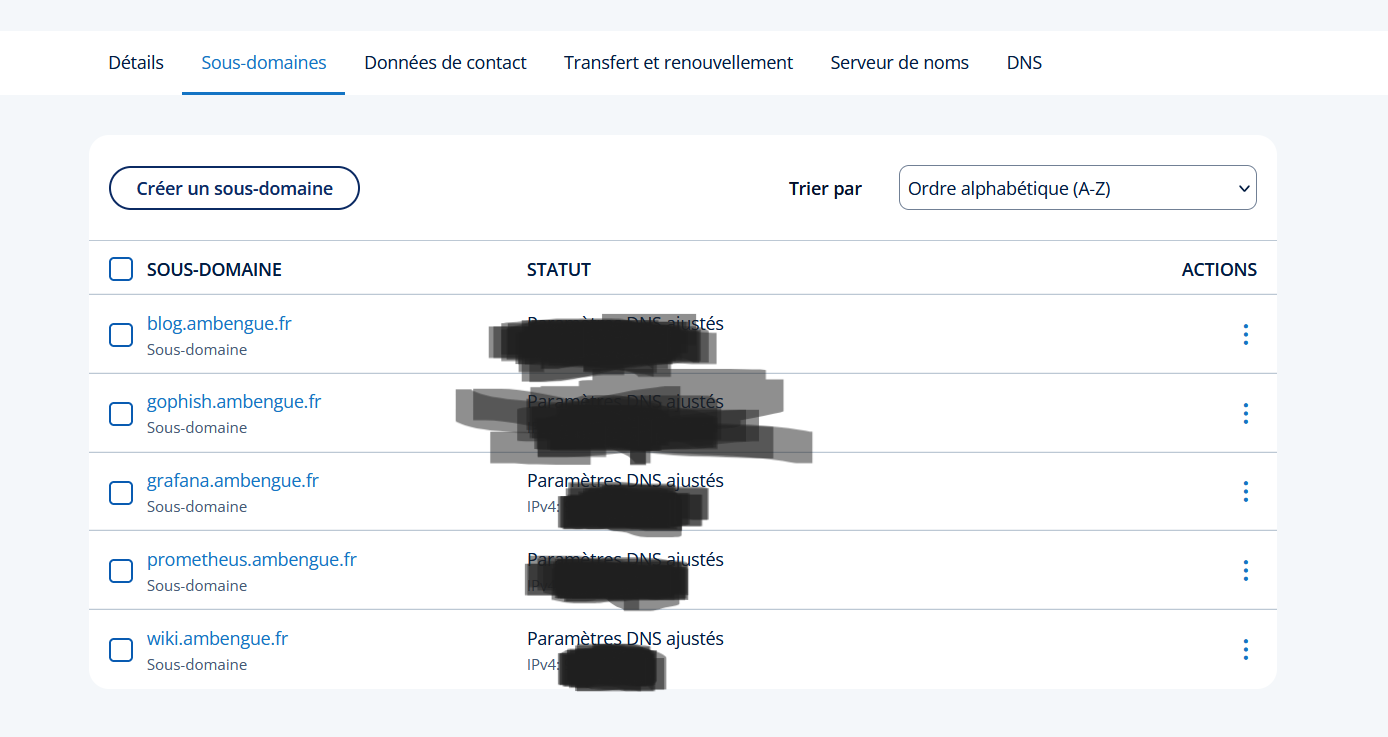

- Gestion des sous-domaines

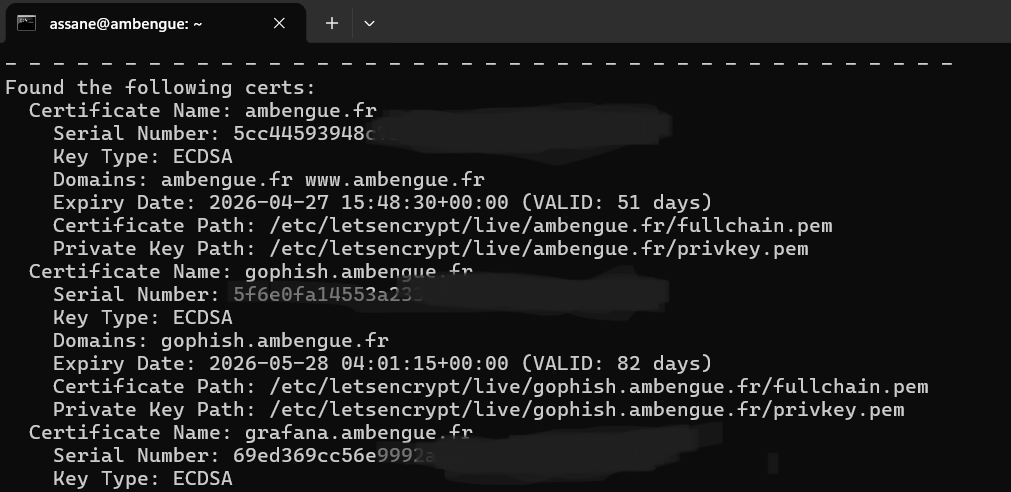

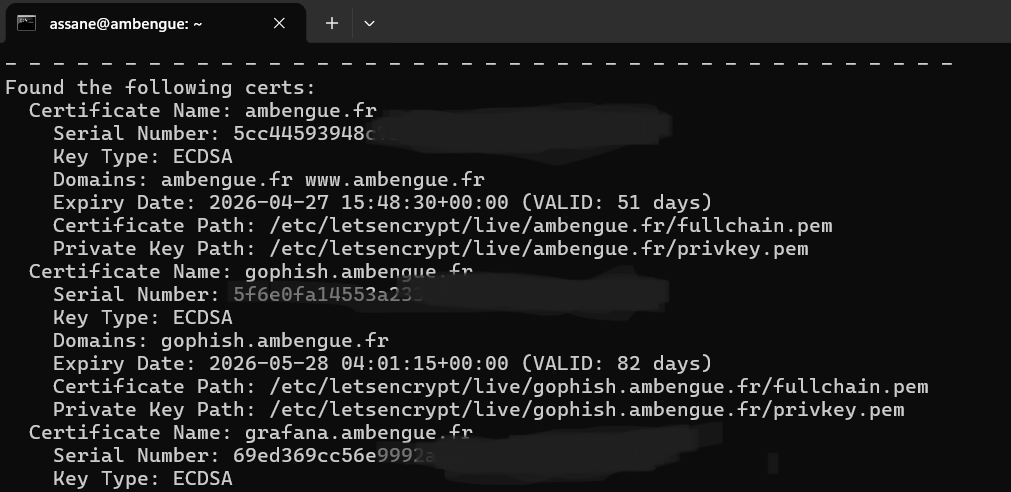

- Activation du protocole HTTPS

- Installation d’un certificat SSL via Certbot

Déploiement de services

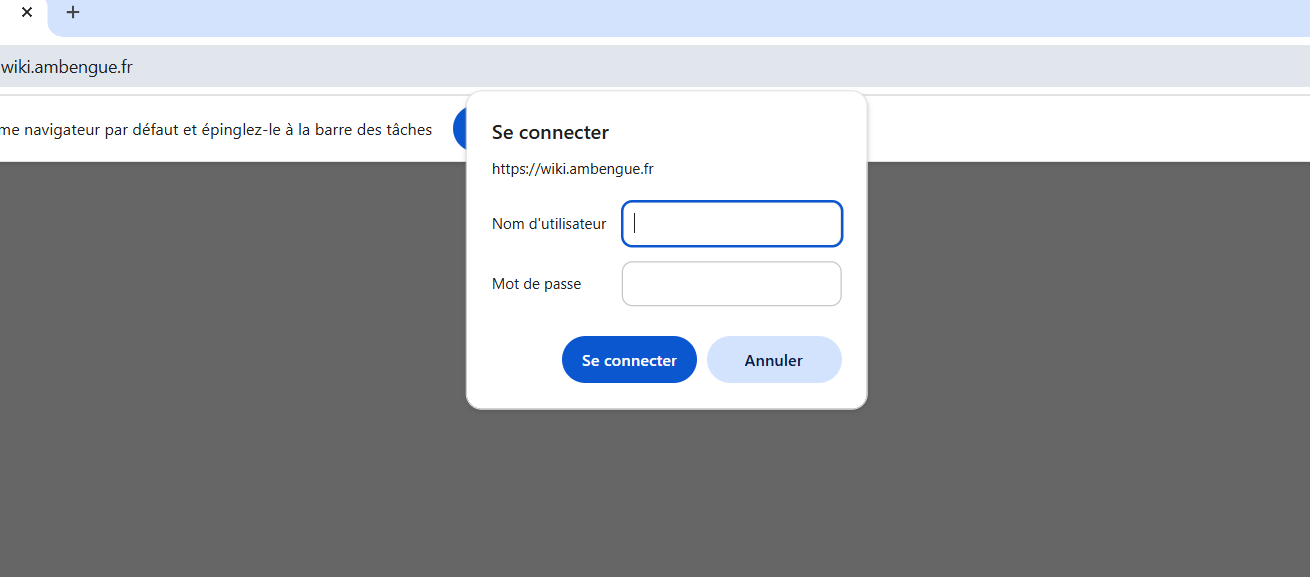

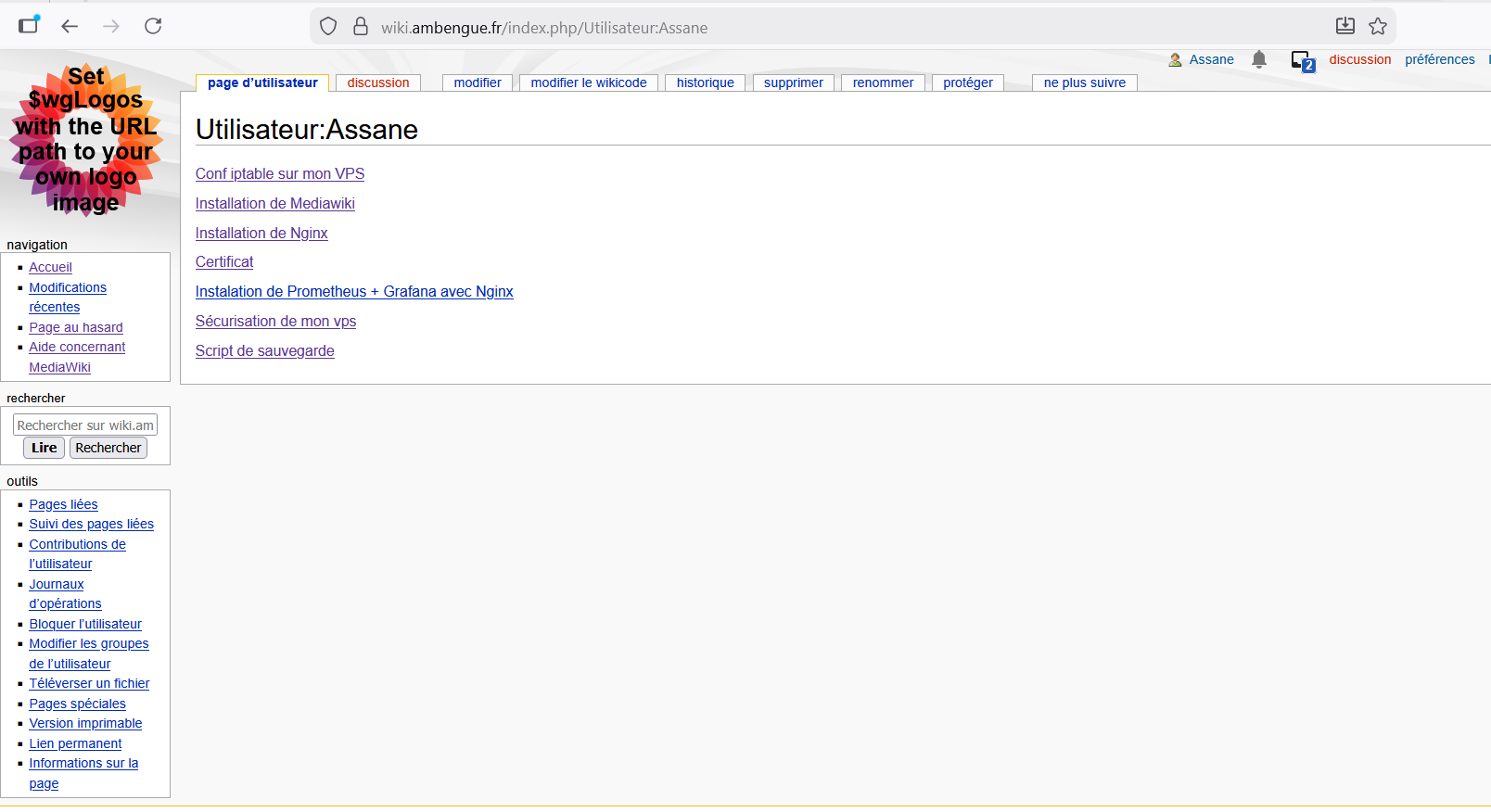

- Mise en place d’une base de connaissance MediaWiki

- Protection de l’accès via authentification Apache

Sauvegarde et supervision

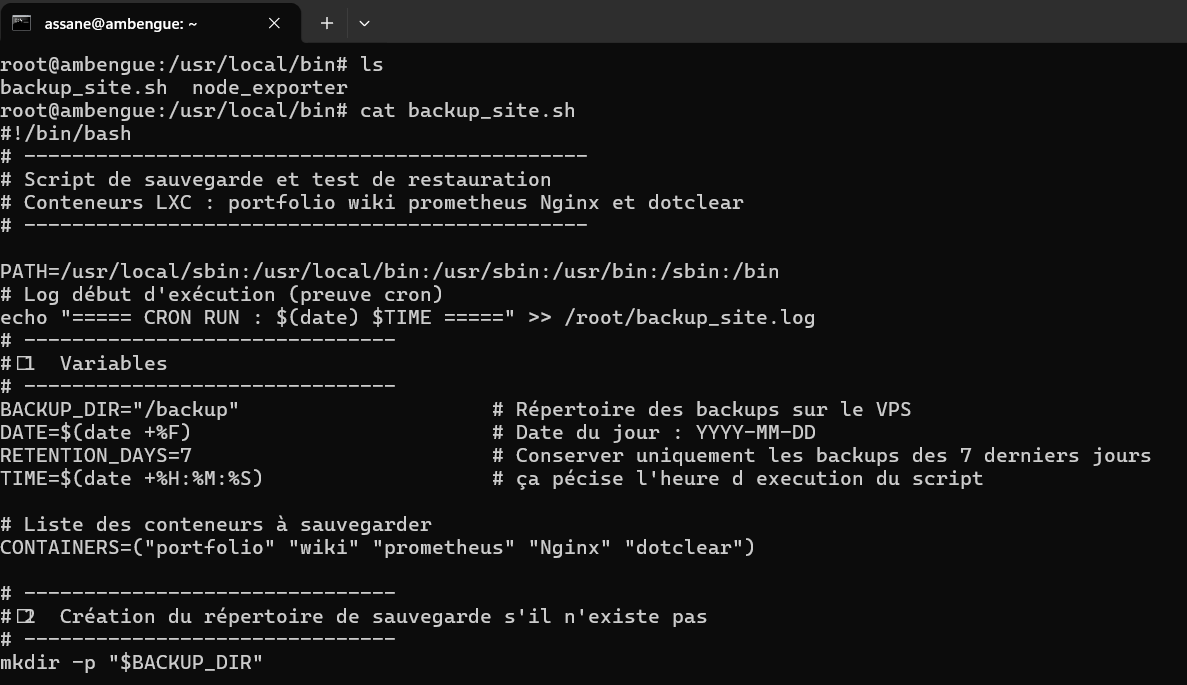

- Mise en place de sauvegardes locales automatisées

- Création de scripts d’administration

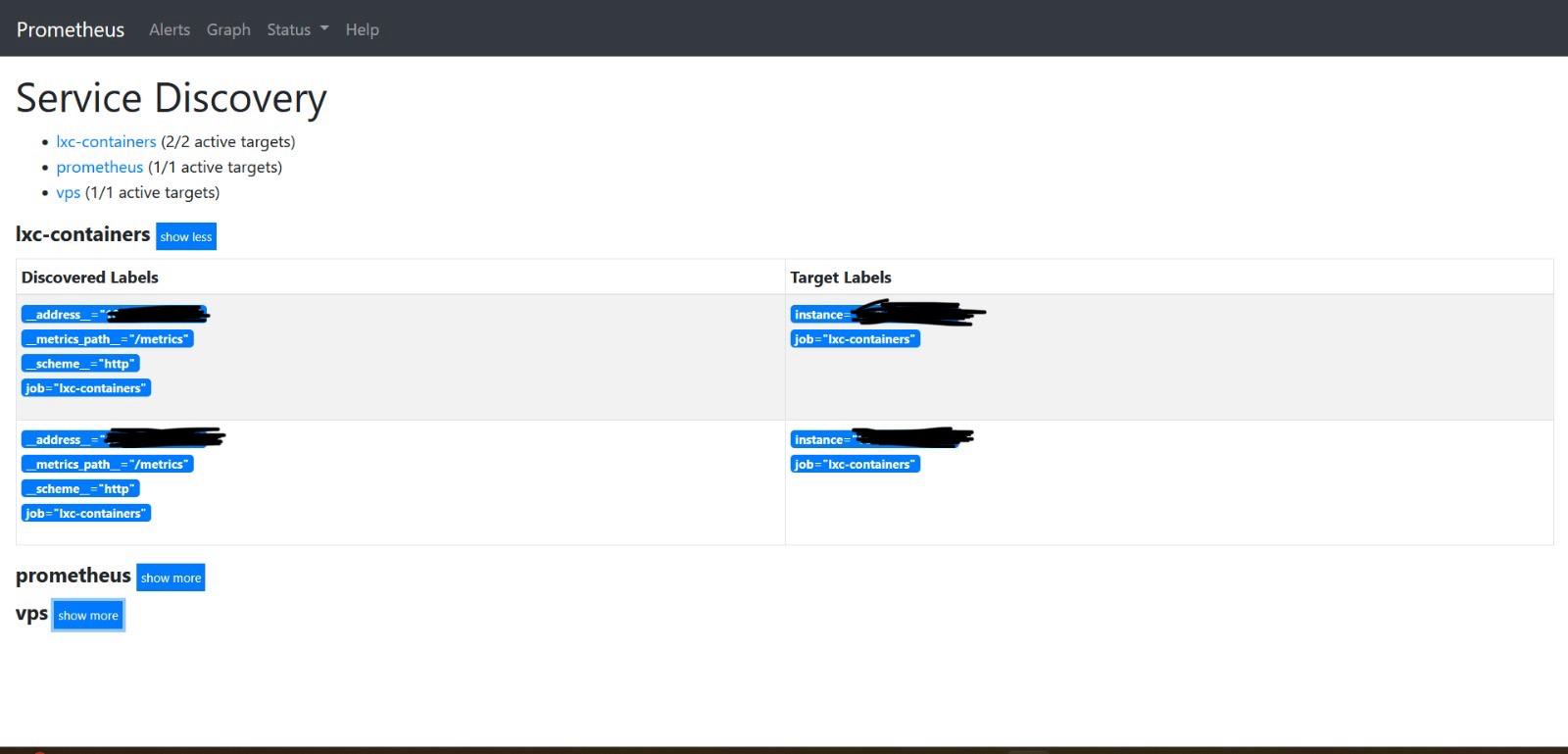

- Supervision du serveur et des services

Compétences validées

B1.1 – Gérer le patrimoine informatique

- Installation et configuration du serveur VPS

- Gestion des conteneurs LXC

- Administration du système Linux

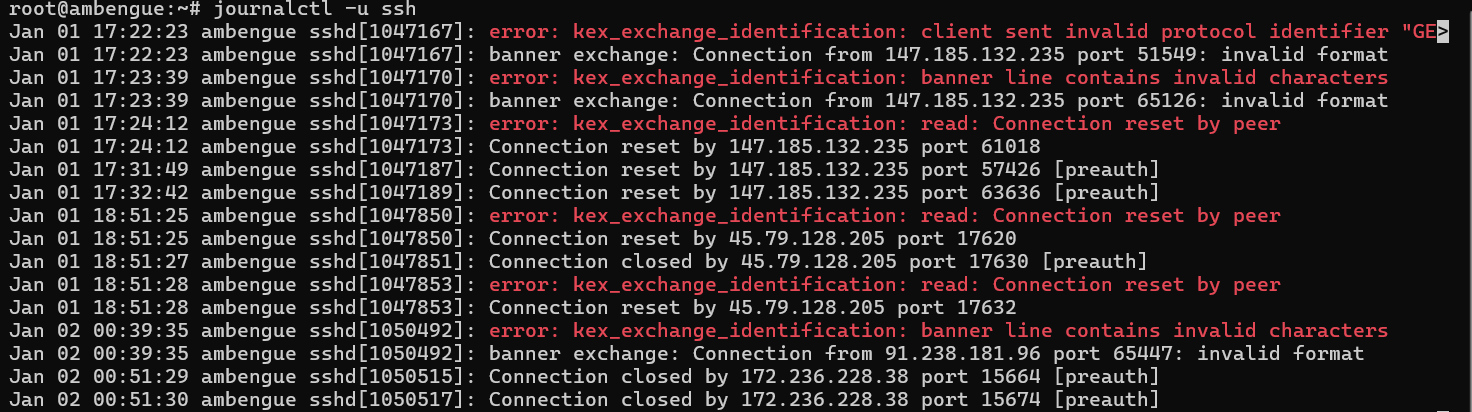

- Analyse des logs serveur

- Détection et blocage des attaques

- Surveillance du fonctionnement des services

- Mise en place d’un nom de domaine

- Déploiement de services web

- Accessibilité sécurisée des applications

- Déploiement d’applications accessibles en ligne

- Configuration du reverse proxy

- Gestion des accès utilisateurs

- Apprentissage autonome des technologies Linux

- Veille technologique sur la sécurité serveur

- Réalisation d’un projet personnel complet

- Mise à jour du système

- Vérification des paquets installés

- Surveillance des connexions SSH

- Mise à jour du serveur Apache

- Activation de modules de sécurité (mod_security)

- Surveillance des logs web

- Mise à jour du noyau Linux

- Activation de filtres réseau stricts (firewall, iptables)

- Surveillance du trafic réseau

- Mise à jour du noyau Linux

- Restriction des accès utilisateurs

- Surveillance des connexions et activités locales

- Mise à jour du serveur OpenSSH

- Désactivation du root SSH

- Changement du port SSH

- Utilisation de Fail2ban

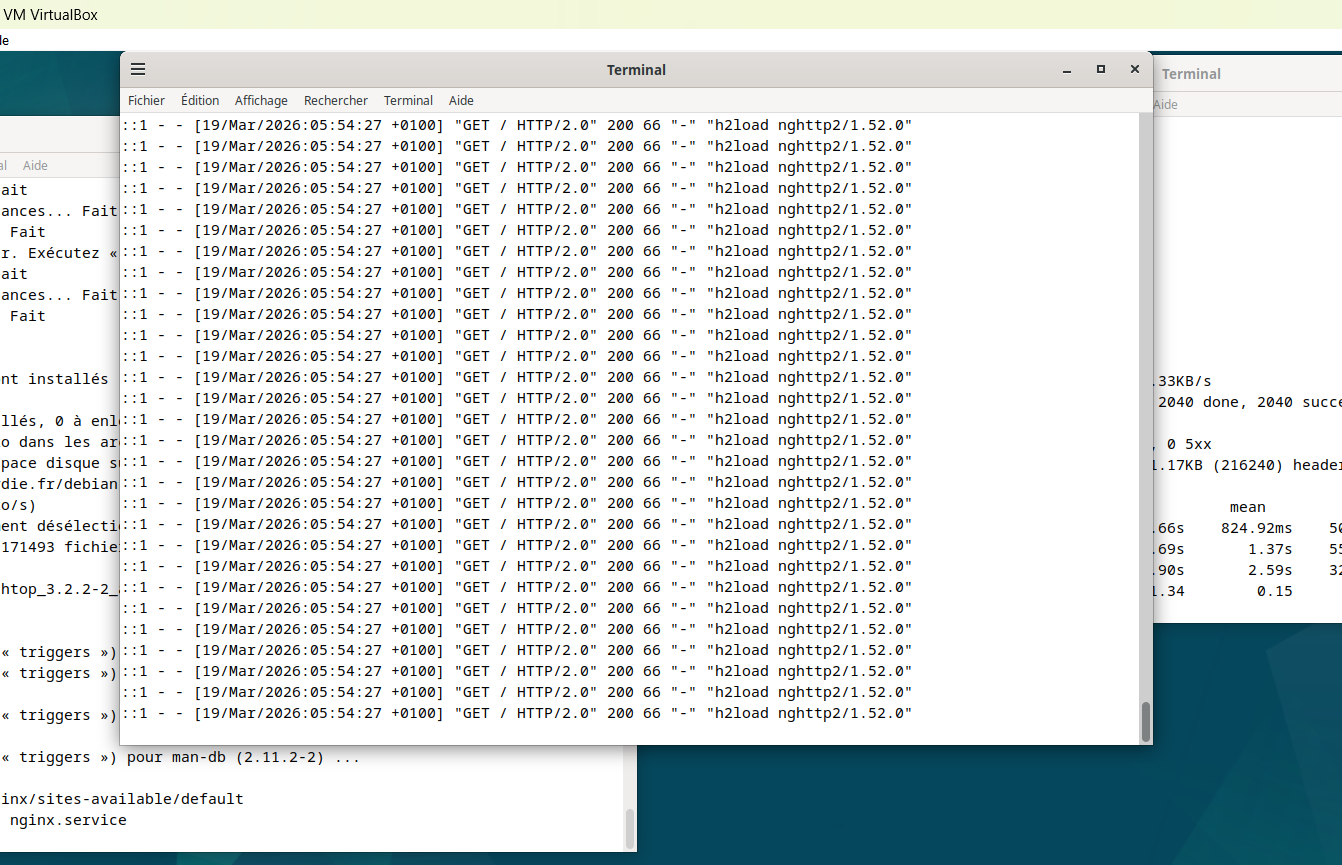

- Augmentation de l’utilisation CPU

- Ralentissement du serveur

- Analyse des logs Nginx

B1.2 – Répondre aux incidents et aux demandes d’assistance

B1.3 – Développer la présence en ligne de l’organisation

B1.5 – Mettre à disposition des utilisateurs un service informatique

B1.6 – Organiser son développement professionnel

Veille technologique – Vulnérabilités Linux

Dans le cadre de mon développement professionnel, j’ai réalisé une veille technologique sur les vulnérabilités affectant les serveurs Linux en m’appuyant sur des sources officielles comme le NVD, MITRE et le CERT-FR.

CVE-2024-3094 – Backdoor XZ Utils

Cette vulnérabilité concerne une bibliothèque utilisée dans de nombreux systèmes Linux. Une porte dérobée a été introduite dans XZ Utils, permettant potentiellement un accès non autorisé via SSH.

Impact sur mon infrastructure : Cette faille est critique car elle peut compromettre l’accès sécurisé à mon serveur VPS. Un attaquant pourrait contourner l’authentification SSH et exécuter du code à distance.

Mesures mises en place :

Sources :

Pour cette CVE, je me suis appuyé sur trois sources principales : le NVD (National Vulnerability Database) qui fournit une analyse complète de la vulnérabilité avec son score de criticité (CVSS) et l’impact sur les systèmes, MITRE qui est l’organisme officiel de gestion des identifiants CVE et qui permet de consulter les informations de base sur la vulnérabilité, et le CERT-FR qui diffuse des alertes de sécurité et fournit des recommandations pratiques pour se protéger contre ce type de vulnérabilité.

CVE-2024-25600 – Apache HTTP Server

Cette vulnérabilité concerne le serveur web Apache et permet une exécution ou un accès non autorisé. Elle peut être exploitée par des attaquants distants pour compromettre la sécurité du serveur.

Impact sur mon infrastructure : Cette faille est critique pour les services web exposés. Un attaquant pourrait accéder à des fichiers sensibles ou perturber le service.

Mesures mises en place :

Sources :

Cette CVE est documentée via NVD pour son analyse complète, MITRE pour l’identifiant officiel et le CERT-FR pour les recommandations.

CVE-2024-38526 – Linux Kernel réseau

Cette vulnérabilité touche le noyau Linux au niveau réseau et peut permettre à un attaquant d’altérer le trafic ou de provoquer des dysfonctionnements réseau.

Impact sur mon infrastructure : Cette faille peut affecter la sécurité et la disponibilité de mon serveur VPS, en particulier pour les services réseau exposés.

Mesures mises en place :

Sources :

Cette CVE est détaillée sur NVD pour l’analyse technique, MITRE pour le suivi officiel et le CERT-FR pour les alertes de sécurité.

CVE-2024-1086 – Linux Kernel nf_tables

Cette vulnérabilité permet une élévation de privilèges locale sur le noyau Linux via nf_tables.

Impact sur mon infrastructure : Un utilisateur local pourrait obtenir les droits root, ce qui est critique pour la sécurité de mon VPS.

Mesures mises en place :

Sources :

NVD fournit les détails techniques et CVSS, MITRE référence l’identifiant officiel et CERT-FR émet des recommandations de sécurité.

CVE-2024-6387 – OpenSSH – regreSSHion

Cette vulnérabilité permet l’exécution de code à distance via OpenSSH.

Impact sur mon infrastructure : SSH étant critique pour administrer le serveur, cette faille pourrait permettre à un attaquant de prendre le contrôle complet du VPS.

Mesures mises en place :

Sources :

Documentée via NVD pour les détails, MITRE pour le CVE officiel et CERT-FR pour les recommandations de sécurité.

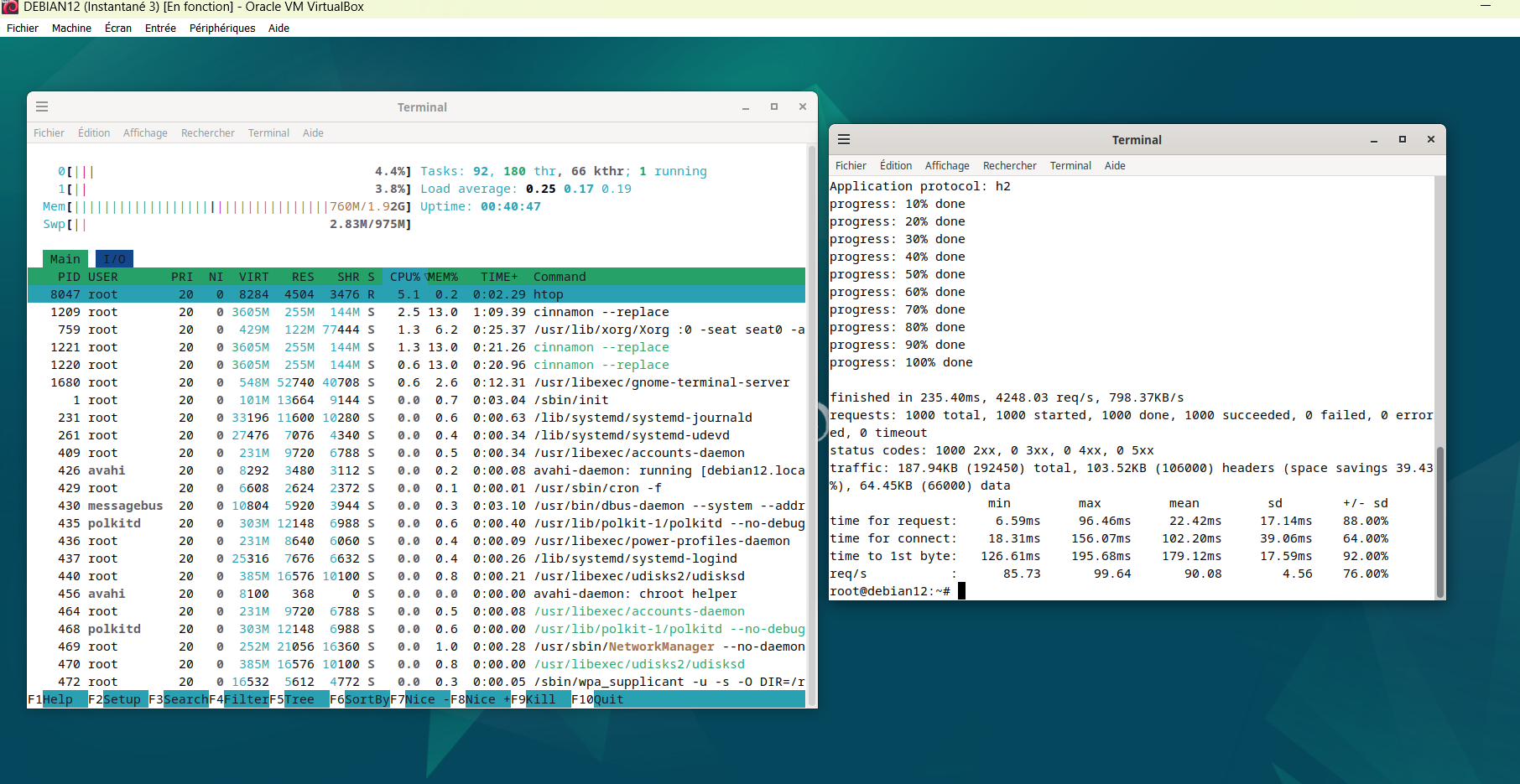

Simulation d’une vulnérabilité (attaque DDoS HTTP/2 – CVE-2023-44487)

Dans le cadre de ma veille, j’ai reproduit partiellement une vulnérabilité de type déni de service.

Cette vulnérabilité affecte les serveurs web utilisant le protocole HTTP/2 et permet à un attaquant de provoquer une saturation du serveur via un envoi massif de requêtes.

Cette vulnérabilité a été largement exploitée en 2023 pour mener des attaques DDoS à grande échelle sur des infrastructures web.

J’ai simulé une surcharge du serveur web en envoyant un grand nombre de requêtes HTTP afin d’observer son comportement.

Résultats observés :

Cette simulation m’a permis de comprendre l’impact réel d’une attaque sur une infrastructure.

Sources :

Pour cette CVE, je me suis appuyé sur trois sources principales : le NVD (National Vulnerability Database) qui fournit une analyse complète de la vulnérabilité avec son score de criticité (CVSS) et l’impact sur les systèmes, MITRE qui est l’organisme officiel de gestion des identifiants CVE et qui permet de consulter les informations de base sur la vulnérabilité, et le CERT-FR qui diffuse des alertes de sécurité et fournit des recommandations pratiques pour se protéger contre ce type de vulnérabilité.

Conclusion

Ce projet m’a permis de concevoir une infrastructure serveur complète, sécurisée et fonctionnelle.

Il m’a permis de développer mes compétences en administration système Linux, virtualisation, sécurité des accès et déploiement de services web.